diff --git a/docs/.vuepress/config.js b/docs/.vuepress/config.js

index 19228687ef6f63542235d0dbd1da917cc46daf07..c4f17ef049b7260b6c9739af05d5c79948e7f791 100644

--- a/docs/.vuepress/config.js

+++ b/docs/.vuepress/config.js

@@ -193,6 +193,48 @@ module.exports = {

initialOpenGroupIndex: 0 // 可选的, 默认值是 0

}

],

+ '/en/spring-data/': [

+ {

+ title: 'Spring Data',

+ sidebarDepth: 2,

+ collapsable: false,

+ children: [

+ "/en/spring-data/spring-data.md"

+ ],

+ initialOpenGroupIndex: 0 // 可选的, 默认值是 0

+ }

+ ],

+ '/en/spring-cloud/': [

+ {

+ title: 'Spring Cloud',

+ sidebarDepth: 2,

+ collapsable: false,

+ children: [

+ "/en/spring-cloud/legal.md",

+ "/en/spring-cloud/documentation-overview.md",

+ "/en/spring-cloud/spring-cloud-build.md",

+ "/en/spring-cloud/spring-cloud-bus.md",

+ "/en/spring-cloud/spring-cloud-circuitbreaker.md",

+ "/en/spring-cloud/spring-cloud-cli.md",

+ "/en/spring-cloud/spring-cloud-cloudfoundry.md",

+ "/en/spring-cloud/spring-cloud-commons.md",

+ "/en/spring-cloud/spring-cloud-config.md",

+ "/en/spring-cloud/spring-cloud-consul.md",

+ "/en/spring-cloud/spring-cloud-contract.md",

+ "/en/spring-cloud/spring-cloud-function.md",

+ "/en/spring-cloud/spring-cloud-gateway.md",

+ "/en/spring-cloud/spring-cloud-kubernetes.md",

+ "/en/spring-cloud/spring-cloud-netflix.md",

+ "/en/spring-cloud/spring-cloud-openfeign.md",

+ "/en/spring-cloud/spring-cloud-sleuth.md",

+ "/en/spring-cloud/spring-cloud-stream.md",

+ "/en/spring-cloud/spring-cloud-task.md",

+ "/en/spring-cloud/spring-cloud-vault.md",

+ "/en/spring-cloud/spring-cloud-zookeeper.md",

+ ],

+ initialOpenGroupIndex: 0 // 可选的, 默认值是 0

+ }

+ ],

// fallback

'/en/':

@@ -352,6 +394,48 @@ module.exports = {

initialOpenGroupIndex: 0 // 可选的, 默认值是 0

}

],

+ '/spring-data/': [

+ {

+ title: 'Spring Data 文档',

+ sidebarDepth: 2,

+ collapsable: false,

+ children: [

+ "/spring-data/spring-data.md"

+ ],

+ initialOpenGroupIndex: 0 // 可选的, 默认值是 0

+ }

+ ],

+ '/spring-cloud/': [

+ {

+ title: 'Spring Cloud 文档',

+ sidebarDepth: 2,

+ collapsable: false,

+ children: [

+ "/spring-cloud/legal.md",

+ "/spring-cloud/documentation-overview.md",

+ "/spring-cloud/spring-cloud-build.md",

+ "/spring-cloud/spring-cloud-bus.md",

+ "/spring-cloud/spring-cloud-circuitbreaker.md",

+ "/spring-cloud/spring-cloud-cli.md",

+ "/spring-cloud/spring-cloud-cloudfoundry.md",

+ "/spring-cloud/spring-cloud-commons.md",

+ "/spring-cloud/spring-cloud-config.md",

+ "/spring-cloud/spring-cloud-consul.md",

+ "/spring-cloud/spring-cloud-contract.md",

+ "/spring-cloud/spring-cloud-function.md",

+ "/spring-cloud/spring-cloud-gateway.md",

+ "/spring-cloud/spring-cloud-kubernetes.md",

+ "/spring-cloud/spring-cloud-netflix.md",

+ "/spring-cloud/spring-cloud-openfeign.md",

+ "/spring-cloud/spring-cloud-sleuth.md",

+ "/spring-cloud/spring-cloud-stream.md",

+ "/spring-cloud/spring-cloud-task.md",

+ "/spring-cloud/spring-cloud-vault.md",

+ "/spring-cloud/spring-cloud-zookeeper.md"

+ ],

+ initialOpenGroupIndex: 0 // 可选的, 默认值是 0

+ }

+ ],

// fallback

'/':

[{

diff --git a/docs/en/spring-amqp/READEME.md b/docs/en/spring-amqp/READEME.md

deleted file mode 100644

index e69de29bb2d1d6434b8b29ae775ad8c2e48c5391..0000000000000000000000000000000000000000

diff --git a/docs/en/spring-batch/READEME.md b/docs/en/spring-batch/READEME.md

deleted file mode 100644

index e69de29bb2d1d6434b8b29ae775ad8c2e48c5391..0000000000000000000000000000000000000000

diff --git a/docs/en/spring-cloud-data-flow/READEME.md b/docs/en/spring-cloud-data-flow/READEME.md

deleted file mode 100644

index e69de29bb2d1d6434b8b29ae775ad8c2e48c5391..0000000000000000000000000000000000000000

diff --git a/docs/en/spring-cloud/documentation-overview.md b/docs/en/spring-cloud/documentation-overview.md

index de332ab6b4ae4f2d01f9d8e48e072d07f9dd0e4f..329c741492730f9e12ed3a76ecd72835433b8b74 100644

--- a/docs/en/spring-cloud/documentation-overview.md

+++ b/docs/en/spring-cloud/documentation-overview.md

@@ -1,11 +1,5 @@

# Spring Cloud Documentation

-Table of Contents

-

-- [Spring Cloud Documentation](#spring-cloud-documentation)

- - [[1. About the Documentation](#documentation-about)](#1-about-the-documentation)

- - [[2. Getting Help](#documentation-getting-help)](#2-getting-help)

-

This section provides a brief overview of Spring Cloud reference documentation. It serves

as a map for the rest of the document.

diff --git a/docs/en/spring-cloud/spring-cloud-build.md b/docs/en/spring-cloud/spring-cloud-build.md

index 29485e542e6cb9ea54a21725a4694faf948d51c4..315aa361932542f538b5563b3ef9ac4c3b103619 100644

--- a/docs/en/spring-cloud/spring-cloud-build.md

+++ b/docs/en/spring-cloud/spring-cloud-build.md

@@ -1,29 +1,5 @@

# Spring Cloud Build

-Table of Contents

-

-- [Spring Cloud Build](#spring-cloud-build)

- - [Building and Deploying](#building-and-deploying)

- - [Contributing](#contributing)

- - [Sign the Contributor License Agreement](#sign-the-contributor-license-agreement)

- - [Code of Conduct](#code-of-conduct)

- - [Code Conventions and Housekeeping](#code-conventions-and-housekeeping)

- - [Checkstyle](#checkstyle)

- - [Checkstyle configuration](#checkstyle-configuration)

- - [IDE setup](#ide-setup)

- - [Intellij IDEA](#intellij-idea)

- - [Duplicate Finder](#duplicate-finder)

- - [Duplicate Finder configuration](#duplicate-finder-configuration)

- - [Flattening the POMs](#flattening-the-poms)

- - [Reusing the documentation](#reusing-the-documentation)

- - [Updating the guides](#updating-the-guides)

-

-* [Flattening the POMs](#_flattening_the_poms)

-* [Reusing the documentation](#_reusing_the_documentation)

-* [Updating the guides](#_updating_the_guides)

-

-[](https://github.com/spring-cloud/spring-cloud-build/actions)

-

Spring Cloud Build is a common utility project for Spring Cloud

to use for plugin and dependency management.

diff --git a/docs/en/spring-cloud/spring-cloud-bus.md b/docs/en/spring-cloud/spring-cloud-bus.md

index ef061b91aba024b47384ff88f2ac9379d5d4523b..9e959baf4342f97b05f4141ddda154f7db2dc633 100644

--- a/docs/en/spring-cloud/spring-cloud-bus.md

+++ b/docs/en/spring-cloud/spring-cloud-bus.md

@@ -1,28 +1,5 @@

# Spring Cloud Bus

-Table of Contents

-

-* [1. Quick Start](#quick-start)

-* [2. Bus Endpoints](#bus-endpoints)

- * [2.1. Bus Refresh Endpoint](#bus-refresh-endpoint)

- * [2.2. Bus Env Endpoint](#bus-env-endpoint)

-

-- [Spring Cloud Bus](#spring-cloud-bus)

- - [[1. Quick Start](#quick-start)](#1-quick-start)

- - [[2. Bus Endpoints](#bus-endpoints)](#2-bus-endpoints)

- - [[2.1. Bus Refresh Endpoint](#bus-refresh-endpoint)](#21-bus-refresh-endpoint)

- - [[2.2. Bus Env Endpoint](#bus-env-endpoint)](#22-bus-env-endpoint)

- - [[3. Addressing an Instance](#addressing-an-instance)](#3-addressing-an-instance)

- - [[4. Addressing All Instances of a Service](#addressing-all-instances-of-a-service)](#4-addressing-all-instances-of-a-service)

- - [[5. Service ID Must Be Unique](#service-id-must-be-unique)](#5-service-id-must-be-unique)

- - [[6. Customizing the Message Broker](#customizing-the-message-broker)](#6-customizing-the-message-broker)

- - [[7. Tracing Bus Events](#tracing-bus-events)](#7-tracing-bus-events)

- - [[8. Broadcasting Your Own Events](#broadcasting-your-own-events)](#8-broadcasting-your-own-events)

- - [[8.1. Registering events in custom packages](#registering-events-in-custom-packages)](#81-registering-events-in-custom-packages)

- - [[9. Configuration properties](#configuration-properties)](#9-configuration-properties)

-

-* [9. Configuration properties](#configuration-properties)

-

Spring Cloud Bus links the nodes of a distributed system with a lightweight message

broker. This broker can then be used to broadcast state changes (such as configuration

changes) or other management instructions. A key idea is that the bus is like a

diff --git a/docs/en/spring-cloud/spring-cloud-circuitbreaker.md b/docs/en/spring-cloud/spring-cloud-circuitbreaker.md

index 750b589710ebaf76f3473213b98612092cd96160..e9fbf48c299ad5f5c39eed113587e4f0dafc33e4 100644

--- a/docs/en/spring-cloud/spring-cloud-circuitbreaker.md

+++ b/docs/en/spring-cloud/spring-cloud-circuitbreaker.md

@@ -1,51 +1,5 @@

# Spring Cloud Circuit Breaker

-Table of Contents

-

-* [1. Usage Documentation](#usage-documentation)

- * [1.1. Configuring Resilience4J Circuit Breakers](#configuring-resilience4j-circuit-breakers)

- * [1.1.1. Starters](#starters)

- * [1.1.2. Auto-Configuration](#auto-configuration)

- * [1.1.3. Default Configuration](#default-configuration)

- * [Reactive Example](#reactive-example)

-

- * [1.1.4. Specific Circuit Breaker Configuration](#specific-circuit-breaker-configuration)

- * [Reactive Example](#reactive-example-2)

-

- * [1.1.5. Circuit Breaker Properties Configuration](#circuit-breaker-properties-configuration)

- * [1.1.6. Bulkhead pattern supporting](#bulkhead-pattern-supporting)

- * [1.1.7. Specific Bulkhead Configuration](#specific-bulkhead-configuration)

- * [Bulkhead Example](#bulkhead-example)

- * [Thread Pool Bulkhead Example](#thread-pool-bulkhead-example)

-

- * [1.1.8. Bulkhead Properties Configuration](#bulkhead-properties-configuration)

- * [1.1.9. Collecting Metrics](#collecting-metrics)

-

- * [1.2. Configuring Spring Retry Circuit Breakers](#configuring-spring-retry-circuit-breakers)

- * [1.2.1. Default Configuration](#default-configuration-2)

- * [1.2.2. Specific Circuit Breaker Configuration](#specific-circuit-breaker-configuration-2)

-

-* [2. Building](#building)

- * [2.1. Basic Compile and Test](#basic-compile-and-test)

- * [2.2. Documentation](#documentation)

- * [2.3. Working with the code](#working-with-the-code)

- * [2.3.1. Activate the Spring Maven profile](#activate-the-spring-maven-profile)

- * [2.3.2. Importing into eclipse with m2eclipse](#importing-into-eclipse-with-m2eclipse)

- * [2.3.3. Importing into eclipse without m2eclipse](#importing-into-eclipse-without-m2eclipse)

-

-* [3. Contributing](#contributing)

- * [3.1. Sign the Contributor License Agreement](#sign-the-contributor-license-agreement)

- * [3.2. Code of Conduct](#code-of-conduct)

- * [3.3. Code Conventions and Housekeeping](#code-conventions-and-housekeeping)

- * [3.4. Checkstyle](#checkstyle)

- * [3.4.1. Checkstyle configuration](#checkstyle-configuration)

-

- * [3.5. IDE setup](#ide-setup)

- * [3.5.1. Intellij IDEA](#intellij-idea)

-

- * [3.6. Duplicate Finder](#duplicate-finder)

- * [3.6.1. Duplicate Finder configuration](#duplicate-finder-configuration)

-

**2.1.1**

## [](#usage-documentation)[1. Usage Documentation](#usage-documentation)

diff --git a/docs/en/spring-cloud/spring-cloud-cli.md b/docs/en/spring-cloud/spring-cloud-cli.md

index fb077d178e7cac78694d48e6405646428cc995a1..e3c768ec93099efbf2e94a8abf5477600199006e 100644

--- a/docs/en/spring-cloud/spring-cloud-cli.md

+++ b/docs/en/spring-cloud/spring-cloud-cli.md

@@ -1,17 +1,5 @@

# Spring Boot Cloud CLI

-Table of Contents

-

-- [Spring Boot Cloud CLI](#spring-boot-cloud-cli)

- - [Installation](#installation)

- - [Running Spring Cloud Services in Development](#running-spring-cloud-services-in-development)

- - [Adding Additional Applications](#adding-additional-applications)

- - [Writing Groovy Scripts and Running Applications](#writing-groovy-scripts-and-running-applications)

- - [Encryption and Decryption](#encryption-and-decryption)

-

-* [Writing Groovy Scripts and Running Applications](#_writing_groovy_scripts_and_running_applications)

-* [Encryption and Decryption](#_encryption_and_decryption)

-

Spring Boot CLI provides [Spring

Boot](https://projects.spring.io/spring-boot) command line features for [Spring

Cloud](https://github.com/spring-cloud). You can write Groovy scripts to run Spring Cloud component

diff --git a/docs/en/spring-cloud/spring-cloud-cloudfoundry.md b/docs/en/spring-cloud/spring-cloud-cloudfoundry.md

index 3a474d2ac0376bd186c3a99e930c3dfac432da7f..8b05c4800d56225957b9fe1da46a53f83997f5da 100644

--- a/docs/en/spring-cloud/spring-cloud-cloudfoundry.md

+++ b/docs/en/spring-cloud/spring-cloud-cloudfoundry.md

@@ -1,12 +1,5 @@

# Spring Cloud for Cloud Foundry

-Table of Contents

-

-- [Spring Cloud for Cloud Foundry](#spring-cloud-for-cloud-foundry)

- - [[1. Discovery](#discovery)](#1-discovery)

- - [[2. Single Sign On](#single-sign-on)](#2-single-sign-on)

- - [[3. Configuration](#configuration)](#3-configuration)

-

Spring Cloud for Cloudfoundry makes it easy to run[Spring Cloud](https://github.com/spring-cloud) apps in[Cloud Foundry](https://github.com/cloudfoundry) (the Platform as a

Service). Cloud Foundry has the notion of a "service", which is

middlware that you "bind" to an app, essentially providing it with an

diff --git a/docs/en/spring-cloud/spring-cloud-commons.md b/docs/en/spring-cloud/spring-cloud-commons.md

index 34bb09347ad2b78b2443f884e843f13fbd1e88b9..d25cec164ec7ec667af70aab245ebfa3dd47144f 100644

--- a/docs/en/spring-cloud/spring-cloud-commons.md

+++ b/docs/en/spring-cloud/spring-cloud-commons.md

@@ -1,91 +1,5 @@

# Cloud Native Applications

-Table of Contents

-

-* [1. Spring Cloud Context: Application Context Services](#spring-cloud-context-application-context-services)

- * [1.1. The Bootstrap Application Context](#the-bootstrap-application-context)

- * [1.2. Application Context Hierarchies](#application-context-hierarchies)

- * [1.3. Changing the Location of Bootstrap Properties](#customizing-bootstrap-properties)

- * [1.4. Overriding the Values of Remote Properties](#overriding-bootstrap-properties)

- * [1.5. Customizing the Bootstrap Configuration](#customizing-the-bootstrap-configuration)

- * [1.6. Customizing the Bootstrap Property Sources](#customizing-bootstrap-property-sources)

- * [1.7. Logging Configuration](#logging-configuration)

- * [1.8. Environment Changes](#environment-changes)

- * [1.9. Refresh Scope](#refresh-scope)

- * [1.10. Encryption and Decryption](#encryption-and-decryption)

- * [1.11. Endpoints](#endpoints)

-

-* [2. Spring Cloud Commons: Common Abstractions](#spring-cloud-commons-common-abstractions)

- * [2.1. The `@EnableDiscoveryClient` Annotation](#discovery-client)

- * [2.1.1. Health Indicators](#health-indicators)

- * [DiscoveryClientHealthIndicator](#discoveryclienthealthindicator)

- * [DiscoveryCompositeHealthContributor](#discoverycompositehealthcontributor)

-

- * [2.1.2. Ordering `DiscoveryClient` instances](#ordering-discoveryclient-instances)

- * [2.1.3. SimpleDiscoveryClient](#simplediscoveryclient)

-

- * [2.2. ServiceRegistry](#serviceregistry)

- * [2.2.1. ServiceRegistry Auto-Registration](#serviceregistry-auto-registration)

- * [ServiceRegistry Auto-Registration Events](#serviceregistry-auto-registration-events)

-

- * [2.2.2. Service Registry Actuator Endpoint](#service-registry-actuator-endpoint)

-

- * [2.3. Spring RestTemplate as a Load Balancer Client](#rest-template-loadbalancer-client)

- * [2.4. Spring WebClient as a Load Balancer Client](#webclinet-loadbalancer-client)

- * [2.4.1. Retrying Failed Requests](#retrying-failed-requests)

-

- * [2.5. Multiple `RestTemplate` Objects](#multiple-resttemplate-objects)

- * [2.6. Multiple WebClient Objects](#multiple-webclient-objects)

- * [2.7. Spring WebFlux `WebClient` as a Load Balancer Client](#loadbalanced-webclient)

- * [2.7.1. Spring WebFlux `WebClient` with `ReactorLoadBalancerExchangeFilterFunction`](#webflux-with-reactive-loadbalancer)

- * [2.7.2. Spring WebFlux `WebClient` with a Non-reactive Load Balancer Client](#load-balancer-exchange-filter-function)

-

- * [2.8. Ignore Network Interfaces](#ignore-network-interfaces)

- * [2.9. HTTP Client Factories](#http-clients)

- * [2.10. Enabled Features](#enabled-features)

- * [2.10.1. Feature types](#feature-types)

- * [2.10.2. Declaring features](#declaring-features)

-

- * [2.11. Spring Cloud Compatibility Verification](#spring-cloud-compatibility-verification)

-

-* [3. Spring Cloud LoadBalancer](#spring-cloud-loadbalancer)

- * [3.1. Switching between the load-balancing algorithms](#switching-between-the-load-balancing-algorithms)

- * [3.2. Spring Cloud LoadBalancer integrations](#spring-cloud-loadbalancer-integrations)

- * [3.3. Spring Cloud LoadBalancer Caching](#loadbalancer-caching)

- * [3.3.1. Caffeine-backed LoadBalancer Cache Implementation](#caffeine-backed-loadbalancer-cache-implementation)

- * [3.3.2. Default LoadBalancer Cache Implementation](#default-loadbalancer-cache-implementation)

- * [3.3.3. LoadBalancer Cache Configuration](#loadbalancer-cache-configuration)

-

- * [3.4. Zone-Based Load-Balancing](#zone-based-load-balancing)

- * [3.5. Instance Health-Check for LoadBalancer](#instance-health-check-for-loadbalancer)

- * [3.6. Same instance preference for LoadBalancer](#same-instance-preference-for-loadbalancer)

- * [3.7. Request-based Sticky Session for LoadBalancer](#request-based-sticky-session-for-loadbalancer)

- * [3.8. Spring Cloud LoadBalancer Hints](#spring-cloud-loadbalancer-hints)

- * [3.9. Hint-Based Load-Balancing](#hints-based-loadbalancing)

- * [3.10. Transform the load-balanced HTTP request](#transform-the-load-balanced-http-request)

- * [3.11. Spring Cloud LoadBalancer Starter](#spring-cloud-loadbalancer-starter)

- * [3.12. Passing Your Own Spring Cloud LoadBalancer Configuration](#custom-loadbalancer-configuration)

- * [3.13. Spring Cloud LoadBalancer Lifecycle](#loadbalancer-lifecycle)

- * [3.14. Spring Cloud LoadBalancer Statistics](#loadbalancer-micrometer-stats-lifecycle)

- * [3.15. Configuring Individual LoadBalancerClients](#configuring-individual-loadbalancerclients)

-

-* [4. Spring Cloud Circuit Breaker](#spring-cloud-circuit-breaker)

- * [4.1. Introduction](#introduction)

- * [4.1.1. Supported Implementations](#supported-implementations)

-

- * [4.2. Core Concepts](#core-concepts)

- * [4.2.1. Circuit Breakers In Reactive Code](#circuit-breakers-in-reactive-code)

-

- * [4.3. Configuration](#configuration)

-

-* [5. CachedRandomPropertySource](#cachedrandompropertysource)

-* [6. Security](#spring-cloud-security)

- * [6.1. Single Sign On](#spring-cloud-security-single-sign-on)

- * [6.1.1. Client Token Relay](#spring-cloud-security-client-token-relay)

- * [6.1.2. Resource Server Token Relay](#spring-cloud-security-resource-server-token-relay)

-

-* [7. Configuration Properties](#configuration-properties)

-

[Cloud Native](https://pivotal.io/platform-as-a-service/migrating-to-cloud-native-application-architectures-ebook) is a style of application development that encourages easy adoption of best practices in the areas of continuous delivery and value-driven development.

A related discipline is that of building [12-factor Applications](https://12factor.net/), in which development practices are aligned with delivery and operations goals — for instance, by using declarative programming and management and monitoring.

Spring Cloud facilitates these styles of development in a number of specific ways.

diff --git a/docs/en/spring-cloud/spring-cloud-config.md b/docs/en/spring-cloud/spring-cloud-config.md

index 7617f79ff0102dbc86a3096626c224fe63f486b0..51069e66ad0fa008941dfe41dca32f2e6b8444b6 100644

--- a/docs/en/spring-cloud/spring-cloud-config.md

+++ b/docs/en/spring-cloud/spring-cloud-config.md

@@ -1,41 +1,5 @@

# Spring Cloud Config

-Table of Contents

-

-* [Quick Start](#_quick_start)

- * [Client Side Usage](#_client_side_usage)

-

-* [Spring Cloud Config Server](#_spring_cloud_config_server)

- * [Environment Repository](#_environment_repository)

- * [Health Indicator](#_health_indicator)

- * [Security](#_security)

- * [Actuator and Security](#_actuator_and_security)

- * [Encryption and Decryption](#_encryption_and_decryption)

- * [Key Management](#_key_management)

- * [Creating a Key Store for Testing](#_creating_a_key_store_for_testing)

- * [Using Multiple Keys and Key Rotation](#_using_multiple_keys_and_key_rotation)

- * [Serving Encrypted Properties](#_serving_encrypted_properties)

-

-* [Serving Alternative Formats](#_serving_alternative_formats)

-* [Serving Plain Text](#_serving_plain_text)

- * [Git, SVN, and Native Backends](#spring-cloud-config-serving-plain-text-git-svn-native-backends)

- * [AWS S3](#spring-cloud-config-serving-plain-text-aws-s3)

- * [Decrypting Plain Text](#_decrypting_plain_text)

-

-* [Embedding the Config Server](#_embedding_the_config_server)

-* [Push Notifications and Spring Cloud Bus](#_push_notifications_and_spring_cloud_bus)

-* [Spring Cloud Config Client](#_spring_cloud_config_client)

- * [Spring Boot Config Data Import](#config-data-import)

- * [Config First Bootstrap](#config-first-bootstrap)

- * [Config Client Fail Fast](#config-client-fail-fast)

- * [Config Client Retry](#config-client-retry)

- * [Config Client Retry with spring.config.import](#_config_client_retry_with_spring_config_import)

- * [Locating Remote Configuration Resources](#_locating_remote_configuration_resources)

- * [Specifying Multiple Urls for the Config Server](#_specifying_multiple_urls_for_the_config_server)

- * [Configuring Timeouts](#_configuring_timeouts)

- * [Security](#_security_2)

- * [Nested Keys In Vault](#_nested_keys_in_vault)

-

**3.1.1**

Spring Cloud Config provides server-side and client-side support for externalized configuration in a distributed system. With the Config Server, you have a central place to manage external properties for applications across all environments.

diff --git a/docs/en/spring-cloud/spring-cloud-consul.md b/docs/en/spring-cloud/spring-cloud-consul.md

index b7f6edf580255a17d20b9408a4e26e57906321d2..7f49caf121eef6d057f8a4b1ecc1c9bc70b0a7cb 100644

--- a/docs/en/spring-cloud/spring-cloud-consul.md

+++ b/docs/en/spring-cloud/spring-cloud-consul.md

@@ -1,52 +1,5 @@

# Spring Cloud Consul

-Table of Contents

-

-* [1. Quick Start](#quick-start)

- * [1.1. Discovery Client Usage](#discovery-client-usage)

- * [1.2. Distributed Configuration Usage](#distributed-configuration-usage)

-

-* [2. Install Consul](#spring-cloud-consul-install)

-* [3. Consul Agent](#spring-cloud-consul-agent)

-* [4. Service Discovery with Consul](#spring-cloud-consul-discovery)

- * [4.1. How to activate](#how-to-activate)

- * [4.2. Registering with Consul](#registering-with-consul)

- * [4.2.1. Registering Management as a Separate Service](#registering-management-as-a-separate-service)

- * [4.2.2. HTTP Health Check](#http-health-check)

- * [Applying Headers](#applying-headers)

-

- * [4.2.3. Actuator Health Indicator(s)](#actuator-health-indicators)

- * [DiscoveryClientHealthIndicator](#discoveryclienthealthindicator)

- * [ConsulHealthIndicator](#consulhealthindicator)

-

- * [4.2.4. Metadata](#metadata)

- * [Generated Metadata](#generated-metadata)

-

- * [4.2.5. Making the Consul Instance ID Unique](#making-the-consul-instance-id-unique)

-

- * [4.3. Looking up services](#looking-up-services)

- * [4.3.1. Using Load-balancer](#using-load-balancer)

- * [4.3.2. Using the DiscoveryClient](#using-the-discoveryclient)

-

- * [4.4. Consul Catalog Watch](#consul-catalog-watch)

-

-* [5. Distributed Configuration with Consul](#spring-cloud-consul-config)

- * [5.1. How to activate](#how-to-activate-2)

- * [5.2. Spring Boot Config Data Import](#config-data-import)

- * [5.3. Customizing](#customizing)

- * [5.4. Config Watch](#spring-cloud-consul-config-watch)

- * [5.5. YAML or Properties with Config](#spring-cloud-consul-config-format)

- * [5.6. git2consul with Config](#spring-cloud-consul-config-git2consul)

- * [5.7. Fail Fast](#spring-cloud-consul-failfast)

-

-* [6. Consul Retry](#spring-cloud-consul-retry)

-* [7. Spring Cloud Bus with Consul](#spring-cloud-consul-bus)

- * [7.1. How to activate](#how-to-activate-3)

-

-* [8. Circuit Breaker with Hystrix](#spring-cloud-consul-hystrix)

-* [9. Hystrix metrics aggregation with Turbine and Consul](#spring-cloud-consul-turbine)

-* [10. Configuration Properties](#configuration-properties)

-

**3.1.0**

This project provides Consul integrations for Spring Boot apps through autoconfiguration

diff --git a/docs/en/spring-cloud/spring-cloud-gateway.md b/docs/en/spring-cloud/spring-cloud-gateway.md

index 252065ef7a2bc971ded2e6f0155e5c8500f99397..43f4db3fddb5c11ec08a5e2660ac8bc248dbbc0e 100644

--- a/docs/en/spring-cloud/spring-cloud-gateway.md

+++ b/docs/en/spring-cloud/spring-cloud-gateway.md

@@ -1,127 +1,5 @@

# Spring Cloud Gateway

-Table of Contents

-

-* [1. How to Include Spring Cloud Gateway](#gateway-starter)

-* [2. Glossary](#glossary)

-* [3. How It Works](#gateway-how-it-works)

-* [4. Configuring Route Predicate Factories and Gateway Filter Factories](#configuring-route-predicate-factories-and-gateway-filter-factories)

- * [4.1. Shortcut Configuration](#shortcut-configuration)

- * [4.2. Fully Expanded Arguments](#fully-expanded-arguments)

-

-* [5. Route Predicate Factories](#gateway-request-predicates-factories)

- * [5.1. The After Route Predicate Factory](#the-after-route-predicate-factory)

- * [5.2. The Before Route Predicate Factory](#the-before-route-predicate-factory)

- * [5.3. The Between Route Predicate Factory](#the-between-route-predicate-factory)

- * [5.4. The Cookie Route Predicate Factory](#the-cookie-route-predicate-factory)

- * [5.5. The Header Route Predicate Factory](#the-header-route-predicate-factory)

- * [5.6. The Host Route Predicate Factory](#the-host-route-predicate-factory)

- * [5.7. The Method Route Predicate Factory](#the-method-route-predicate-factory)

- * [5.8. The Path Route Predicate Factory](#the-path-route-predicate-factory)

- * [5.9. The Query Route Predicate Factory](#the-query-route-predicate-factory)

- * [5.10. The RemoteAddr Route Predicate Factory](#the-remoteaddr-route-predicate-factory)

- * [5.10.1. Modifying the Way Remote Addresses Are Resolved](#modifying-the-way-remote-addresses-are-resolved)

-

- * [5.11. The Weight Route Predicate Factory](#the-weight-route-predicate-factory)

- * [5.12. The XForwarded Remote Addr Route Predicate Factory](#the-xforwarded-remote-addr-route-predicate-factory)

-

-* [6. `GatewayFilter` Factories](#gatewayfilter-factories)

- * [6.1. The `AddRequestHeader` `GatewayFilter` Factory](#the-addrequestheader-gatewayfilter-factory)

- * [6.2. The `AddRequestParameter` `GatewayFilter` Factory](#the-addrequestparameter-gatewayfilter-factory)

- * [6.3. The `AddResponseHeader` `GatewayFilter` Factory](#the-addresponseheader-gatewayfilter-factory)

- * [6.4. The `DedupeResponseHeader` `GatewayFilter` Factory](#the-deduperesponseheader-gatewayfilter-factory)

- * [6.5. Spring Cloud CircuitBreaker GatewayFilter Factory](#spring-cloud-circuitbreaker-filter-factory)

- * [6.5.1. Tripping The Circuit Breaker On Status Codes](#circuit-breaker-status-codes)

-

- * [6.6. The `FallbackHeaders` `GatewayFilter` Factory](#fallback-headers)

- * [6.7. The `MapRequestHeader` `GatewayFilter` Factory](#the-maprequestheader-gatewayfilter-factory)

- * [6.8. The `PrefixPath` `GatewayFilter` Factory](#the-prefixpath-gatewayfilter-factory)

- * [6.9. The `PreserveHostHeader` `GatewayFilter` Factory](#the-preservehostheader-gatewayfilter-factory)

- * [6.10. The `RequestRateLimiter` `GatewayFilter` Factory](#the-requestratelimiter-gatewayfilter-factory)

- * [6.10.1. The Redis `RateLimiter`](#the-redis-ratelimiter)

-

- * [6.11. The `RedirectTo` `GatewayFilter` Factory](#the-redirectto-gatewayfilter-factory)

- * [6.12. The `RemoveRequestHeader` GatewayFilter Factory](#the-removerequestheader-gatewayfilter-factory)

- * [6.13. `RemoveResponseHeader` `GatewayFilter` Factory](#removeresponseheader-gatewayfilter-factory)

- * [6.14. The `RemoveRequestParameter` `GatewayFilter` Factory](#the-removerequestparameter-gatewayfilter-factory)

- * [6.15. The `RewritePath` `GatewayFilter` Factory](#the-rewritepath-gatewayfilter-factory)

- * [6.16. `RewriteLocationResponseHeader` `GatewayFilter` Factory](#rewritelocationresponseheader-gatewayfilter-factory)

- * [6.17. The `RewriteResponseHeader` `GatewayFilter` Factory](#the-rewriteresponseheader-gatewayfilter-factory)

- * [6.18. The `SaveSession` `GatewayFilter` Factory](#the-savesession-gatewayfilter-factory)

- * [6.19. The `SecureHeaders` `GatewayFilter` Factory](#the-secureheaders-gatewayfilter-factory)

- * [6.20. The `SetPath` `GatewayFilter` Factory](#the-setpath-gatewayfilter-factory)

- * [6.21. The `SetRequestHeader` `GatewayFilter` Factory](#the-setrequestheader-gatewayfilter-factory)

- * [6.22. The `SetResponseHeader` `GatewayFilter` Factory](#the-setresponseheader-gatewayfilter-factory)

- * [6.23. The `SetStatus` `GatewayFilter` Factory](#the-setstatus-gatewayfilter-factory)

- * [6.24. The `StripPrefix` `GatewayFilter` Factory](#the-stripprefix-gatewayfilter-factory)

- * [6.25. The Retry `GatewayFilter` Factory](#the-retry-gatewayfilter-factory)

- * [6.26. The `RequestSize` `GatewayFilter` Factory](#the-requestsize-gatewayfilter-factory)

- * [6.27. The `SetRequestHostHeader` `GatewayFilter` Factory](#the-setrequesthostheader-gatewayfilter-factory)

- * [6.28. Modify a Request Body `GatewayFilter` Factory](#modify-a-request-body-gatewayfilter-factory)

- * [6.29. Modify a Response Body `GatewayFilter` Factory](#modify-a-response-body-gatewayfilter-factory)

- * [6.30. Token Relay `GatewayFilter` Factory](#token-relay-gatewayfilter-factory)

- * [6.31. The `CacheRequestBody` `GatewayFilter` Factory](#the-cacherequestbody-gatewayfilter-factory)

- * [6.32. Default Filters](#default-filters)

-

-* [7. Global Filters](#global-filters)

- * [7.1. Combined Global Filter and `GatewayFilter` Ordering](#gateway-combined-global-filter-and-gatewayfilter-ordering)

- * [7.2. Forward Routing Filter](#forward-routing-filter)

- * [7.3. The `ReactiveLoadBalancerClientFilter`](#reactive-loadbalancer-client-filter)

- * [7.4. The Netty Routing Filter](#the-netty-routing-filter)

- * [7.5. The Netty Write Response Filter](#the-netty-write-response-filter)

- * [7.6. The `RouteToRequestUrl` Filter](#the-routetorequesturl-filter)

- * [7.7. The Websocket Routing Filter](#the-websocket-routing-filter)

- * [7.8. The Gateway Metrics Filter](#the-gateway-metrics-filter)

- * [7.9. Marking An Exchange As Routed](#marking-an-exchange-as-routed)

-

-* [8. HttpHeadersFilters](#httpheadersfilters)

- * [8.1. Forwarded Headers Filter](#forwarded-headers-filter)

- * [8.2. RemoveHopByHop Headers Filter](#removehopbyhop-headers-filter)

- * [8.3. XForwarded Headers Filter](#xforwarded-headers-filter)

-

-* [9. TLS and SSL](#tls-and-ssl)

- * [9.1. TLS Handshake](#tls-handshake)

-

-* [10. Configuration](#configuration)

- * [10.1. RouteDefinition Metrics](#routedefinition-metrics)

-

-* [11. Route Metadata Configuration](#route-metadata-configuration)

-* [12. Http timeouts configuration](#http-timeouts-configuration)

- * [12.1. Global timeouts](#global-timeouts)

- * [12.2. Per-route timeouts](#per-route-timeouts)

- * [12.3. Fluent Java Routes API](#fluent-java-routes-api)

- * [12.4. The `DiscoveryClient` Route Definition Locator](#the-discoveryclient-route-definition-locator)

- * [12.4.1. Configuring Predicates and Filters For `DiscoveryClient` Routes](#configuring-predicates-and-filters-for-discoveryclient-routes)

-

-* [13. Reactor Netty Access Logs](#reactor-netty-access-logs)

-* [14. CORS Configuration](#cors-configuration)

-* [15. Actuator API](#actuator-api)

- * [15.1. Verbose Actuator Format](#verbose-actuator-format)

- * [15.2. Retrieving Route Filters](#retrieving-route-filters)

- * [15.2.1. Global Filters](#gateway-global-filters)

- * [15.2.2. Route Filters](#gateway-route-filters)

-

- * [15.3. Refreshing the Route Cache](#refreshing-the-route-cache)

- * [15.4. Retrieving the Routes Defined in the Gateway](#retrieving-the-routes-defined-in-the-gateway)

- * [15.5. Retrieving Information about a Particular Route](#gateway-retrieving-information-about-a-particular-route)

- * [15.6. Creating and Deleting a Particular Route](#creating-and-deleting-a-particular-route)

- * [15.7. Recap: The List of All endpoints](#recap-the-list-of-all-endpoints)

- * [15.8. Sharing Routes between multiple Gateway instances](#sharing-routes-between-multiple-gateway-instances)

-

-* [16. Troubleshooting](#troubleshooting)

- * [16.1. Log Levels](#log-levels)

- * [16.2. Wiretap](#wiretap)

-

-* [17. Developer Guide](#developer-guide)

- * [17.1. Writing Custom Route Predicate Factories](#writing-custom-route-predicate-factories)

- * [17.2. Writing Custom GatewayFilter Factories](#writing-custom-gatewayfilter-factories)

- * [17.2.1. Naming Custom Filters And References In Configuration](#naming-custom-filters-and-references-in-configuration)

-

- * [17.3. Writing Custom Global Filters](#writing-custom-global-filters)

-

-* [18. Building a Simple Gateway by Using Spring MVC or Webflux](#building-a-simple-gateway-by-using-spring-mvc-or-webflux)

-* [19. Configuration properties](#configuration-properties)

-

**3.1.1**

This project provides an API Gateway built on top of the Spring Ecosystem, including: Spring 5, Spring Boot 2 and Project Reactor. Spring Cloud Gateway aims to provide a simple, yet effective way to route to APIs and provide cross cutting concerns to them such as: security, monitoring/metrics, and resiliency.

@@ -154,7 +32,7 @@ If you include the starter, but you do not want the gateway to be enabled, set `

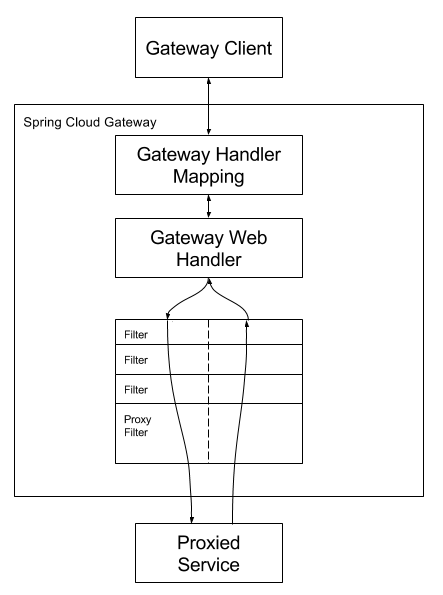

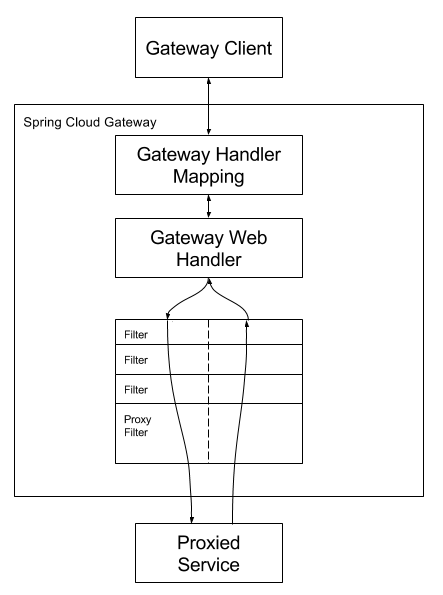

The following diagram provides a high-level overview of how Spring Cloud Gateway works:

-

+

Clients make requests to Spring Cloud Gateway. If the Gateway Handler Mapping determines that a request matches a route, it is sent to the Gateway Web Handler.

This handler runs the request through a filter chain that is specific to the request.

@@ -1965,7 +1843,7 @@ In addition, through the property `spring.cloud.gateway.metrics.tags.path.enable

* `path`: Path of the request.

-These metrics are then available to be scraped from `/actuator/metrics/spring.cloud.gateway.requests` and can be easily integrated with Prometheus to create a [Grafana](images/gateway-grafana-dashboard.jpeg) [dashboard](gateway-grafana-dashboard.json).

+These metrics are then available to be scraped from `/actuator/metrics/spring.cloud.gateway.requests` and can be easily integrated with Prometheus to create a [Grafana](https://docs.spring.io/spring-cloud-gateway/docs/3.1.1/reference/html/images/gateway-grafana-dashboard.jpeg) [dashboard](gateway-grafana-dashboard.json).

| |To enable the prometheus endpoint, add `micrometer-registry-prometheus` as a project dependency.|

|---|------------------------------------------------------------------------------------------------|

diff --git a/docs/en/spring-cloud/spring-cloud-kubernetes.md b/docs/en/spring-cloud/spring-cloud-kubernetes.md

index 9e4de63bb2c9fd5b94d93502f7ba297f97edbe92..be58ad732ab4b683e6e5adf47cb6ba9f319a753c 100644

--- a/docs/en/spring-cloud/spring-cloud-kubernetes.md

+++ b/docs/en/spring-cloud/spring-cloud-kubernetes.md

@@ -1,82 +1,5 @@

# Spring Cloud Kubernetes

-Table of Contents

-

-* [1. Why do you need Spring Cloud Kubernetes?](#why-do-you-need-spring-cloud-kubernetes)

-* [2. Starters](#starters)

-* [3. DiscoveryClient for Kubernetes](#discoveryclient-for-kubernetes)

-* [4. Kubernetes native service discovery](#kubernetes-native-service-discovery)

-* [5. Kubernetes PropertySource implementations](#kubernetes-propertysource-implementations)

- * [5.1. Using a `ConfigMap` `PropertySource`](#configmap-propertysource)

- * [5.2. Secrets PropertySource](#secrets-propertysource)

- * [5.3. Namespace resolution](#namespace-resolution)

- * [5.4. `PropertySource` Reload](#propertysource-reload)

-

-* [6. Kubernetes Ecosystem Awareness](#kubernetes-ecosystem-awareness)

- * [6.1. Kubernetes Profile Autoconfiguration](#kubernetes-profile-autoconfiguration)

- * [6.2. Istio Awareness](#istio-awareness)

-

-* [7. Pod Health Indicator](#pod-health-indicator)

-* [8. Info Contributor](#info-contributor)

-* [9. Leader Election](#leader-election)

-* [10. LoadBalancer for Kubernetes](#loadbalancer-for-kubernetes)

-* [11. Security Configurations Inside Kubernetes](#security-configurations-inside-kubernetes)

- * [11.1. Namespace](#namespace)

- * [11.2. Service Account](#service-account)

-

-* [12. Service Registry Implementation](#service-registry-implementation)

-* [13. Spring Cloud Kubernetes Configuration Watcher](#spring-cloud-kubernetes-configuration-watcher)

- * [13.1. Deployment YAML](#deployment-yaml)

- * [13.2. Monitoring ConfigMaps and Secrets](#monitoring-configmaps-and-secrets)

- * [13.3. HTTP Implementation](#http-implementation)

- * [13.3.1. Non-Default Management Port and Actuator Path](#non-default-management-port-and-actuator-path)

-

- * [13.4. Messaging Implementation](#messaging-implementation)

- * [13.5. Configuring RabbitMQ](#configuring-rabbitmq)

- * [13.6. Configuring Kafka](#configuring-kafka)

-

-* [14. Spring Cloud Kubernetes Config Server](#spring-cloud-kubernetes-configserver)

- * [14.1. Configuration](#configuration)

- * [14.1.1. Enabling The Kubernetes Environment Repository](#enabling-the-kubernetes-environment-repository)

- * [14.1.2. Config Map and Secret PropertySources](#config-map-and-secret-propertysources)

- * [14.1.3. Fetching Config Map and Secret Data From Additional Namespaces](#fetching-config-map-and-secret-data-from-additional-namespaces)

- * [14.1.4. Kubernetes Access Controls](#kubernetes-access-controls)

-

- * [14.2. Deployment Yaml](#deployment-yaml-2)

-

-* [15. Spring Cloud Kubernetes Discovery Server](#spring-cloud-kubernetes-discoveryserver)

- * [15.1. Permissions](#permissions)

- * [15.2. Endpoints](#endpoints)

- * [15.2.1. `/apps`](#apps)

- * [15.2.2. `/app/{name}`](#appname)

- * [15.2.3. `/app/{name}/{instanceid}`](#appnameinstanceid)

-

- * [15.3. Deployment YAML](#deployment-yaml-3)

-

-* [16. Examples](#examples)

-* [17. Other Resources](#other-resources)

-* [18. Configuration properties](#configuration-properties)

-* [19. Building](#building)

- * [19.1. Basic Compile and Test](#basic-compile-and-test)

- * [19.2. Documentation](#documentation)

- * [19.3. Working with the code](#working-with-the-code)

- * [19.3.1. Activate the Spring Maven profile](#activate-the-spring-maven-profile)

- * [19.3.2. Importing into eclipse with m2eclipse](#importing-into-eclipse-with-m2eclipse)

- * [19.3.3. Importing into eclipse without m2eclipse](#importing-into-eclipse-without-m2eclipse)

-

-* [20. Contributing](#contributing)

- * [20.1. Sign the Contributor License Agreement](#sign-the-contributor-license-agreement)

- * [20.2. Code of Conduct](#code-of-conduct)

- * [20.3. Code Conventions and Housekeeping](#code-conventions-and-housekeeping)

- * [20.4. Checkstyle](#checkstyle)

- * [20.4.1. Checkstyle configuration](#checkstyle-configuration)

-

- * [20.5. IDE setup](#ide-setup)

- * [20.5.1. Intellij IDEA](#intellij-idea)

-

- * [20.6. Duplicate Finder](#duplicate-finder)

- * [20.6.1. Duplicate Finder configuration](#duplicate-finder-configuration)

-

This reference guide covers how to use Spring Cloud Kubernetes.

## [](#why-do-you-need-spring-cloud-kubernetes)[1. Why do you need Spring Cloud Kubernetes?](#why-do-you-need-spring-cloud-kubernetes)

diff --git a/docs/en/spring-cloud/spring-cloud-netflix.md b/docs/en/spring-cloud/spring-cloud-netflix.md

index edd6f1ba05c275c515f6a192ab40d34d5b367b65..d0641f833c10eb464b05af498f147d1594d33790 100644

--- a/docs/en/spring-cloud/spring-cloud-netflix.md

+++ b/docs/en/spring-cloud/spring-cloud-netflix.md

@@ -1,40 +1,5 @@

# Spring Cloud Netflix

-Table of Contents

-

-* [1. Service Discovery: Eureka Clients](#service-discovery-eureka-clients)

- * [1.1. How to Include Eureka Client](#netflix-eureka-client-starter)

- * [1.2. Registering with Eureka](#registering-with-eureka)

- * [1.3. Authenticating with the Eureka Server](#authenticating-with-the-eureka-server)

- * [1.4. Status Page and Health Indicator](#status-page-and-health-indicator)

- * [1.5. Registering a Secure Application](#registering-a-secure-application)

- * [1.6. Eureka’s Health Checks](#eurekas-health-checks)

- * [1.7. Eureka Metadata for Instances and Clients](#eureka-metadata-for-instances-and-clients)

- * [1.7.1. Using Eureka on Cloud Foundry](#using-eureka-on-cloud-foundry)

- * [1.7.2. Using Eureka on AWS](#using-eureka-on-aws)

- * [1.7.3. Changing the Eureka Instance ID](#changing-the-eureka-instance-id)

-

- * [1.8. Using the EurekaClient](#using-the-eurekaclient)

- * [1.8.1. EurekaClient with Jersey](#eurekaclient-with-jersey)

-

- * [1.9. Alternatives to the Native Netflix EurekaClient](#alternatives-to-the-native-netflix-eurekaclient)

- * [1.10. Why Is It so Slow to Register a Service?](#why-is-it-so-slow-to-register-a-service)

- * [1.11. Zones](#zones)

- * [1.12. Refreshing Eureka Clients](#refreshing-eureka-clients)

- * [1.13. Using Eureka with Spring Cloud LoadBalancer](#using-eureka-with-spring-cloud-loadbalancer)

-

-* [2. Service Discovery: Eureka Server](#spring-cloud-eureka-server)

- * [2.1. How to Include Eureka Server](#netflix-eureka-server-starter)

- * [2.2. How to Run a Eureka Server](#spring-cloud-running-eureka-server)

- * [2.3. High Availability, Zones and Regions](#spring-cloud-eureka-server-zones-and-regions)

- * [2.4. Standalone Mode](#spring-cloud-eureka-server-standalone-mode)

- * [2.5. Peer Awareness](#spring-cloud-eureka-server-peer-awareness)

- * [2.6. When to Prefer IP Address](#spring-cloud-eureka-server-prefer-ip-address)

- * [2.7. Securing The Eureka Server](#securing-the-eureka-server)

- * [2.8. JDK 11 Support](#jdk-11-support)

-

-* [3. Configuration properties](#configuration-properties)

-

**3.1.1**

This project provides Netflix OSS integrations for Spring Boot apps through autoconfiguration

diff --git a/docs/en/spring-cloud/spring-cloud-openfeign.md b/docs/en/spring-cloud/spring-cloud-openfeign.md

index 4b6784b1fecc6fadb7d4922275ee0914094281f7..9d57919dd1234cc9ca2413a2543d8e7ee6db1f74 100644

--- a/docs/en/spring-cloud/spring-cloud-openfeign.md

+++ b/docs/en/spring-cloud/spring-cloud-openfeign.md

@@ -1,36 +1,5 @@

# Spring Cloud OpenFeign

-Table of Contents

-

-* [1. Declarative REST Client: Feign](#spring-cloud-feign)

- * [1.1. How to Include Feign](#netflix-feign-starter)

- * [1.2. Overriding Feign Defaults](#spring-cloud-feign-overriding-defaults)

- * [1.2.1. `SpringEncoder` configuration](#springencoder-configuration)

-

- * [1.3. Timeout Handling](#timeout-handling)

- * [1.4. Creating Feign Clients Manually](#creating-feign-clients-manually)

- * [1.5. Feign Spring Cloud CircuitBreaker Support](#spring-cloud-feign-circuitbreaker)

- * [1.6. Feign Spring Cloud CircuitBreaker Fallbacks](#spring-cloud-feign-circuitbreaker-fallback)

- * [1.7. Feign and `@Primary`](#feign-and-primary)

- * [1.8. Feign Inheritance Support](#spring-cloud-feign-inheritance)

- * [1.9. Feign request/response compression](#feign-requestresponse-compression)

- * [1.10. Feign logging](#feign-logging)

- * [1.11. Feign Capability support](#feign-capability-support)

- * [1.12. Feign metrics](#feign-metrics)

- * [1.13. Feign Caching](#feign-caching)

- * [1.14. Feign @QueryMap support](#feign-querymap-support)

- * [1.15. HATEOAS support](#hateoas-support)

- * [1.16. Spring @MatrixVariable Support](#spring-matrixvariable-support)

- * [1.17. Feign `CollectionFormat` support](#feign-collectionformat-support)

- * [1.18. Reactive Support](#reactive-support)

- * [1.18.1. Early Initialization Errors](#early-initialization-errors)

-

- * [1.19. Spring Data Support](#spring-data-support)

- * [1.20. Spring `@RefreshScope` Support](#spring-refreshscope-support)

- * [1.21. OAuth2 Support](#oauth2-support)

-

-* [2. Configuration properties](#configuration-properties)

-

**3.1.1**

This project provides OpenFeign integrations for Spring Boot apps through autoconfiguration

diff --git a/docs/en/spring-cloud/spring-cloud-task.md b/docs/en/spring-cloud/spring-cloud-task.md

index 1d5249edf0d101f8c35e968d74f4f75f196afda9..9844660cb0053363aa5540b230208646ca7b0050 100644

--- a/docs/en/spring-cloud/spring-cloud-task.md

+++ b/docs/en/spring-cloud/spring-cloud-task.md

@@ -1,91 +1,5 @@

# Spring Cloud Task Reference Guide

-Michael Minella, Glenn Renfro, Jay Bryant

-

-Table of Contents

-

-* [Preface](#preface)

- * [1. About the documentation](#about-the-documentation)

- * [2. Getting help](#task-documentation-getting-help)

- * [3. First Steps](#task-documentation-first-steps)

-

-* [Getting started](#getting-started)

- * [4. Introducing Spring Cloud Task](#getting-started-introducing-spring-cloud-task)

- * [5. System Requirements](#getting-started-system-requirements)

- * [5.1. Database Requirements](#database-requirements)

-

- * [6. Developing Your First Spring Cloud Task Application](#getting-started-developing-first-task)

- * [6.1. Creating the Spring Task Project using Spring Initializr](#getting-started-creating-project)

- * [6.2. Writing the Code](#getting-started-writing-the-code)

- * [6.3. Running the Example](#getting-started-running-the-example)

-

-* [Features](#features)

- * [7. The lifecycle of a Spring Cloud Task](#features-lifecycle)

- * [7.1. The TaskExecution](#features-task-execution-details)

- * [7.2. Mapping Exit Codes](#features-lifecycle-exit-codes)

-

- * [8. Configuration](#features-configuration)

- * [8.1. DataSource](#features-data-source)

- * [8.2. Table Prefix](#features-table-prefix)

- * [8.3. Enable/Disable table initialization](#features-table-initialization)

- * [8.4. Externally Generated Task ID](#features-generated_task_id)

- * [8.5. External Task Id](#features-external_task_id)

- * [8.6. Parent Task Id](#features-parent_task_id)

- * [8.7. TaskConfigurer](#features-task-configurer)

- * [8.8. Task Name](#features-task-name)

- * [8.9. Task Execution Listener](#features-task-execution-listener)

- * [8.10. Restricting Spring Cloud Task Instances](#features-single-instance-enabled)

- * [8.11. Disabling Spring Cloud Task Auto Configuration](#disabling-spring-cloud-task-auto-configuration)

- * [8.12. Closing the Context](#closing-the-context)

-

-* [Batch](#batch)

- * [9. Associating a Job Execution to the Task in which It Was Executed](#batch-association)

- * [9.1. Overriding the TaskBatchExecutionListener](#batch-association-override)

-

- * [10. Remote Partitioning](#batch-partitioning)

- * [10.1. Notes on Developing a Batch-partitioned application for the Kubernetes Platform](#notes-on-developing-a-batch-partitioned-application-for-the-kubernetes-platform)

- * [10.2. Notes on Developing a Batch-partitioned Application for the Cloud Foundry Platform](#notes-on-developing-a-batch-partitioned-application-for-the-cloud-foundry-platform)

-

- * [11. Batch Informational Messages](#batch-informational-messages)

- * [12. Batch Job Exit Codes](#batch-failures-and-tasks)

-

-* [Single Step Batch Job Starter](#batch-job-starter)

- * [13. Defining a Job](#job-definition)

- * [13.1. Properties](#job-definition-properties)

-

- * [14. Autoconfiguration for ItemReader Implementations](#item-readers)

- * [14.1. AmqpItemReader](#amqpitemreader)

- * [14.2. FlatFileItemReader](#flatfileitemreader)

- * [14.3. JdbcCursorItemReader](#jdbcCursorItemReader)

- * [14.4. KafkaItemReader](#kafkaItemReader)

-

- * [15. ItemProcessor Configuration](#item-processors)

- * [16. Autoconfiguration for ItemWriter implementations](#item-writers)

- * [16.1. AmqpItemWriter](#amqpitemwriter)

- * [16.2. FlatFileItemWriter](#flatfileitemwriter)

- * [16.3. JdbcBatchItemWriter](#jdbcitemwriter)

- * [16.4. KafkaItemWriter](#kafkaitemwriter)

-

-* [Spring Cloud Stream Integration](#stream-integration)

- * [17. Launching a Task from a Spring Cloud Stream](#stream-integration-launching-sink)

- * [17.1. Spring Cloud Data Flow](#stream-integration-launching-sink-dataflow)

-

- * [18. Spring Cloud Task Events](#stream-integration-events)

- * [18.1. Disabling Specific Task Events](#stream-integration-disable-task-events)

-

- * [19. Spring Batch Events](#stream-integration-batch-events)

- * [19.1. Sending Batch Events to Different Channels](#sending-batch-events-to-different-channels)

- * [19.2. Disabling Batch Events](#disabling-batch-events)

- * [19.3. Emit Order for Batch Events](#emit-order-for-batch-events)

-

-* [Appendices](#appendix)

- * [20. Task Repository Schema](#appendix-task-repository-schema)

- * [20.1. Table Information](#table-information)

- * [20.2. SQL Server](#sql-server)

-

- * [21. Building This Documentation](#appendix-building-the-documentation)

- * [22. Running a Task App on Cloud Foundry](#appendix-cloud-foundry)

-

Version 2.4.1

© 2009-2021 VMware, Inc. All rights reserved.

@@ -1328,7 +1242,7 @@ spring.cloud.task.batch.events.skip-order=5

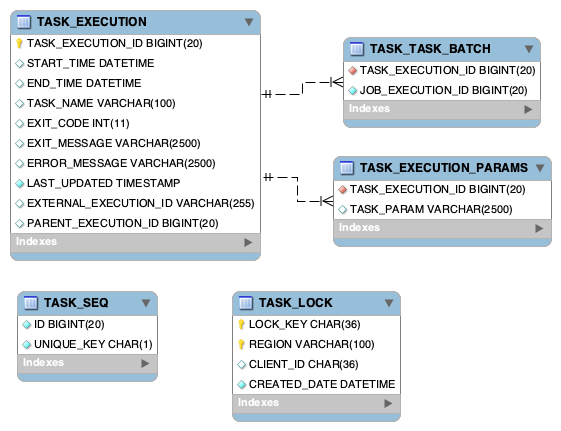

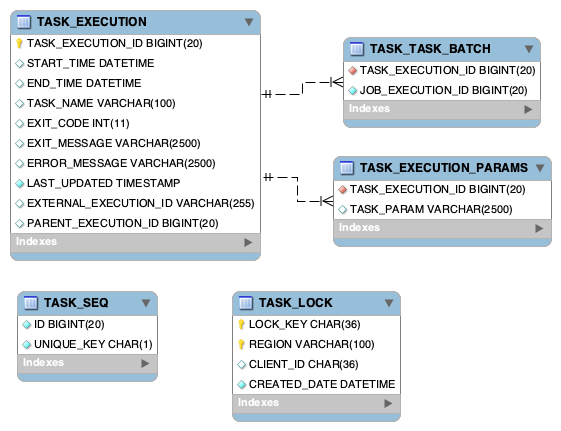

This appendix provides an ERD for the database schema used in the task repository.

-

+

### [](#table-information)[20.1. Table Information](#table-information)

diff --git a/docs/en/spring-cloud/spring-cloud-vault.md b/docs/en/spring-cloud/spring-cloud-vault.md

index 04866f2db52613ee26968ee319c4169da22192c3..f8b911c149143b1a54028257fae115a5a716fdf3 100644

--- a/docs/en/spring-cloud/spring-cloud-vault.md

+++ b/docs/en/spring-cloud/spring-cloud-vault.md

@@ -2,67 +2,6 @@

version 3.1.0

-Table of Contents

-

-* [1. New & Noteworthy](#new-noteworthy)

- * [1.1. New in Spring Cloud Vault 3.0](#new-in-3.0.0)

-

-* [2. Quick Start](#quick-start)

-* [3. Client Side Usage](#client-side-usage)

- * [3.1. Authentication](#authentication)

-

-* [4. ConfigData API](#vault.configdata)

- * [4.1. ConfigData Locations](#vault.configdata.locations)

- * [4.2. Conditionally enable/disable Vault Configuration](#vault.configdata.location.optional)

- * [4.3. Infrastructure Customization](#vault.configdata.customization)

-

-* [5. Authentication methods](#vault.config.authentication)

- * [5.1. Token authentication](#vault.config.authentication.token)

- * [5.2. Vault Agent authentication](#vault.config.authentication.vault-agent)

- * [5.3. AppId authentication](#vault.config.authentication.appid)

- * [5.4. AppRole authentication](#approle-authentication)

- * [5.5. AWS-EC2 authentication](#vault.config.authentication.awsec2)

- * [5.6. AWS-IAM authentication](#vault.config.authentication.awsiam)

- * [5.7. Azure MSI authentication](#vault.config.authentication.azuremsi)

- * [5.8. TLS certificate authentication](#vault.config.authentication.clientcert)

- * [5.9. Cubbyhole authentication](#vault.config.authentication.cubbyhole)

- * [5.10. GCP-GCE authentication](#vault.config.authentication.gcpgce)

- * [5.11. GCP-IAM authentication](#vault.config.authentication.gcpiam)

- * [5.12. Kubernetes authentication](#vault.config.authentication.kubernetes)

- * [5.13. Pivotal CloudFoundry authentication](#vault.config.authentication.pcf)

-

-* [6. ACL Requirements](#vault.config.acl)

- * [6.1. Authentication](#authentication-2)

- * [6.2. KeyValue Mount Discovery](#keyvalue-mount-discovery)

- * [6.3. SecretLeaseContainer](#secretleasecontainer)

- * [6.4. Session Management](#session-management)

-

-* [7. Secret Backends](#vault.config.backends)

- * [7.1. Key-Value Backend](#vault.config.backends.kv.versioned)

- * [7.2. Consul](#vault.config.backends.consul)

- * [7.3. RabbitMQ](#vault.config.backends.rabbitmq)

- * [7.4. AWS](#vault.config.backends.aws)

-

-* [8. Database backends](#vault.config.backends.database-backends)

- * [8.1. Database](#vault.config.backends.database)

- * [8.2. Multiple Databases](#vault.config.backends.databases)

- * [8.3. Apache Cassandra](#vault.config.backends.cassandra)

- * [8.4. Couchbase Database](#vault.config.backends.couchbase)

- * [8.5. Elasticsearch](#vault.config.backends.elasticsearch)

- * [8.6. MongoDB](#vault.config.backends.mongodb)

- * [8.7. MySQL](#vault.config.backends.mysql)

- * [8.8. PostgreSQL](#vault.config.backends.postgresql)

-

-* [9. Customize which secret backends to expose as PropertySource](#vault.config.backends.configurer)

-* [10. Custom Secret Backend Implementations](#vault.config.backends.custom)

-* [11. Service Registry Configuration](#service-registry-configuration)

-* [12. Vault Client Fail Fast](#vault.config.fail-fast)

-* [13. Vault Enterprise Namespace Support](#vault.config.namespaces)

-* [14. Vault Client SSL configuration](#vault.config.ssl)

-* [15. Lease lifecycle management (renewal and revocation)](#vault-lease-renewal)

-* [16. Session token lifecycle management (renewal, re-login and revocation)](#vault-session-lifecycle)

-* [Appendix A: Common application properties](#common-application-properties)

-

© 2016-2021 the original authors.

| |*Copies of this document may be made for your own use and for distribution to others, provided that you do not charge any fee for such copies and further provided that each copy contains this Copyright Notice, whether distributed in print or electronically.*|

diff --git a/docs/en/spring-cloud/spring-cloud-zookeeper.md b/docs/en/spring-cloud/spring-cloud-zookeeper.md

index 5523718adc9f38592b459e7cbe1334d43126dff0..38231d38595e41a984437768b156a8628ca65f75 100644

--- a/docs/en/spring-cloud/spring-cloud-zookeeper.md

+++ b/docs/en/spring-cloud/spring-cloud-zookeeper.md

@@ -1,38 +1,3 @@

-Table of Contents

-

-* [Spring Cloud Zookeeper](#_spring_cloud_zookeeper)

- * [1. Quick Start](#quick-start)

- * [1.1. Discovery Client Usage](#discovery-client-usage)

- * [1.2. Distributed Configuration Usage](#distributed-configuration-usage)

-

- * [2. Install Zookeeper](#spring-cloud-zookeeper-install)

- * [3. Service Discovery with Zookeeper](#spring-cloud-zookeeper-discovery)

- * [3.1. Activating](#activating)

- * [3.2. Registering with Zookeeper](#registering-with-zookeeper)

- * [3.3. Using the DiscoveryClient](#using-the-discoveryclient)

-

- * [4. Using Spring Cloud Zookeeper with Spring Cloud Components](#spring-cloud-zookeeper-other-componentes)

- * [4.1. Spring Cloud LoadBalancer with Zookeeper](#spring-cloud-loadbalancer-with-zookeeper)

-

- * [5. Spring Cloud Zookeeper and Service Registry](#spring-cloud-zookeeper-service-registry)

- * [5.1. Instance Status](#instance-status)

-

- * [6. Zookeeper Dependencies](#spring-cloud-zookeeper-dependencies)

- * [6.1. Using the Zookeeper Dependencies](#spring-cloud-zookeeper-dependencies-using)

- * [6.2. Activating Zookeeper Dependencies](#spring-cloud-zookeeper-dependencies-activating)

- * [6.3. Setting up Zookeeper Dependencies](#spring-cloud-zookeeper-dependencies-setting-up)

- * [6.4. Configuring Spring Cloud Zookeeper Dependencies](#spring-cloud-zookeeper-dependencies-configuring)

-

- * [7. Spring Cloud Zookeeper Dependency Watcher](#spring-cloud-zookeeper-dependency-watcher)

- * [7.1. Activating](#activating-2)

- * [7.2. Registering a Listener](#registering-a-listener)

- * [7.3. Using the Presence Checker](#spring-cloud-zookeeper-dependency-watcher-presence-checker)

-

- * [8. Distributed Configuration with Zookeeper](#spring-cloud-zookeeper-config)

- * [8.1. Activating](#activating-3)

- * [8.2. Spring Boot Config Data Import](#config-data-import)

- * [8.3. Customizing](#customizing)

- * [8.4. Access Control Lists (ACLs)](#access-control-lists-acls)

# [Spring Cloud Zookeeper](#_spring_cloud_zookeeper)

diff --git a/docs/en/spring-credhub/READEME.md b/docs/en/spring-credhub/READEME.md

deleted file mode 100644

index e69de29bb2d1d6434b8b29ae775ad8c2e48c5391..0000000000000000000000000000000000000000

diff --git a/docs/en/spring-flo/READEME.md b/docs/en/spring-flo/READEME.md

deleted file mode 100644

index e69de29bb2d1d6434b8b29ae775ad8c2e48c5391..0000000000000000000000000000000000000000

diff --git a/docs/en/spring-for-apache-kafka/READEME.md b/docs/en/spring-for-apache-kafka/READEME.md

deleted file mode 100644

index e69de29bb2d1d6434b8b29ae775ad8c2e48c5391..0000000000000000000000000000000000000000

diff --git a/docs/en/spring-for-graphql/READEME.md b/docs/en/spring-for-graphql/READEME.md

deleted file mode 100644

index e69de29bb2d1d6434b8b29ae775ad8c2e48c5391..0000000000000000000000000000000000000000

diff --git a/docs/en/spring-hateoas/READEME.md b/docs/en/spring-hateoas/READEME.md

deleted file mode 100644

index e69de29bb2d1d6434b8b29ae775ad8c2e48c5391..0000000000000000000000000000000000000000

diff --git a/docs/en/spring-integration/READEME.md b/docs/en/spring-integration/READEME.md

deleted file mode 100644

index e69de29bb2d1d6434b8b29ae775ad8c2e48c5391..0000000000000000000000000000000000000000

diff --git a/docs/en/spring-ldap/READEME.md b/docs/en/spring-ldap/READEME.md

deleted file mode 100644

index e69de29bb2d1d6434b8b29ae775ad8c2e48c5391..0000000000000000000000000000000000000000

diff --git a/docs/en/spring-rest-docs/READEME.md b/docs/en/spring-rest-docs/READEME.md

deleted file mode 100644

index e69de29bb2d1d6434b8b29ae775ad8c2e48c5391..0000000000000000000000000000000000000000

diff --git a/docs/en/spring-security/READEME.md b/docs/en/spring-security/READEME.md

deleted file mode 100644

index e69de29bb2d1d6434b8b29ae775ad8c2e48c5391..0000000000000000000000000000000000000000

diff --git a/docs/en/spring-session/READEME.md b/docs/en/spring-session/READEME.md

deleted file mode 100644

index e69de29bb2d1d6434b8b29ae775ad8c2e48c5391..0000000000000000000000000000000000000000

diff --git a/docs/en/spring-shell/READEME.md b/docs/en/spring-shell/READEME.md

deleted file mode 100644

index e69de29bb2d1d6434b8b29ae775ad8c2e48c5391..0000000000000000000000000000000000000000

diff --git a/docs/en/spring-statemachine/READEME.md b/docs/en/spring-statemachine/READEME.md

deleted file mode 100644

index e69de29bb2d1d6434b8b29ae775ad8c2e48c5391..0000000000000000000000000000000000000000

diff --git a/docs/en/spring-vault/READEME.md b/docs/en/spring-vault/READEME.md

deleted file mode 100644

index e69de29bb2d1d6434b8b29ae775ad8c2e48c5391..0000000000000000000000000000000000000000

diff --git a/docs/en/spring-web-flow/READEME.md b/docs/en/spring-web-flow/READEME.md

deleted file mode 100644

index e69de29bb2d1d6434b8b29ae775ad8c2e48c5391..0000000000000000000000000000000000000000

diff --git a/docs/en/spring-web-services/READEME.md b/docs/en/spring-web-services/READEME.md

deleted file mode 100644

index e69de29bb2d1d6434b8b29ae775ad8c2e48c5391..0000000000000000000000000000000000000000

diff --git a/docs/spring-amqp/READEME.md b/docs/spring-amqp/READEME.md

deleted file mode 100644

index e69de29bb2d1d6434b8b29ae775ad8c2e48c5391..0000000000000000000000000000000000000000

diff --git a/docs/spring-batch/READEME.md b/docs/spring-batch/READEME.md

deleted file mode 100644

index e69de29bb2d1d6434b8b29ae775ad8c2e48c5391..0000000000000000000000000000000000000000

diff --git a/docs/spring-boot/actuator.md b/docs/spring-boot/actuator.md

index 57978f0f72bac1cd3c77071fed2b9fdf1f75802f..71ea72e22150ac72fe8864f0d2ba58572decc572 100644

--- a/docs/spring-boot/actuator.md

+++ b/docs/spring-boot/actuator.md

@@ -4,7 +4,7 @@ Spring 启动包括许多额外的功能,以帮助你在将应用程序推向

## 1. 启用可用于生产的功能

-[`spring-boot-actuator`](https://github.com/spring-projects/spring-boot/tree/v2.6.4/spring-boot-project/spring-boot-actuator)模块提供了 Spring Boot 的所有可用于生产的功能。推荐的启用这些功能的方法是在`spring-boot-starter-actuator`“starter”上添加一个依赖项。

+[`spring-boot-actuator`](https://github.com/ Spring-projects/ Spring-boot/tree/v2.6.4/ Spring-boot-project/ Spring-boot-actuator)模块提供了 Spring boot 的所有生产就绪功能。推荐的启用这些特性的方法是添加对`spring-boot-starter-actuator`“starter”的依赖关系。

执行器的定义

@@ -69,7 +69,7 @@ dependencies {

| ID |说明|

|------------|--------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------|

| `heapdump` |返回堆转储文件。

在热点 JVM 上,将返回一个`HPROF`-format 文件。

在 OpenJ9JVM 上,将返回一个`PHD`-format 文件。|

-| `jolokia` |当 Jolokia 在 Classpath 上时,通过 HTTP 公开 JMX Bean(WebFlux 不可用)。

需要对`jolokia-core`的依赖关系。|

+| `jolokia` |当 Jolokia 在 Classpath 上时,在 HTTP 上公开 JMX Bean(WebFlux 不可用)。

需要依赖于`jolokia-core`。|

| `logfile` |返回日志文件的内容(如果设置了`logging.file.name`或`logging.file.path`属性)。

支持使用 http`Range`头来检索日志文件的部分内容。|

|`prometheus`|以 Prometheus 服务器可以抓取的格式公开度量数据。

需要对`micrometer-registry-prometheus`具有依赖关系。|

@@ -112,7 +112,7 @@ management:

enabled: true

```

-| |禁用的端点将从应用程序上下文中完全删除。

如果你只想更改公开端点的技术,请使用[`include` and `exclude` properties](#actuator.endpoints.exposing)。|

+| |已禁用的端点将从应用程序上下文中完全删除。

如果只想更改公开端点的技术,请使用[`include`和`exclude`属性](#actuator.endpoints.explosing)。|

|---|--------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------|

### 2.2.公开端点

@@ -209,14 +209,14 @@ management:

出于安全目的,除`/health`以外的所有执行器都默认禁用。你可以使用`management.endpoints.web.exposure.include`属性来启用执行器。

-| |在设置`management.endpoints.web.exposure.include`之前,请确保暴露的执行器不包含敏感信息,通过将它们放置在防火墙后面来进行安全保护,或者通过 Spring 安全性之类的方法进行安全保护。|

+| |在设置`management.endpoints.web.exposure.include`之前,请确保暴露的执行器不包含敏感信息,通过将它们放置在防火墙后面来进行安全保护,或者通过 Spring 之类的安全性来进行安全保护。|

|---|----------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------|

如果 Spring 安全性在 Classpath 上,并且不存在其他`WebSecurityConfigurerAdapter`或`SecurityFilterChain` Bean,则除`/health`以外的所有致动器都由 Spring 引导自动配置来保护。如果你定义了自定义的`WebSecurityConfigurerAdapter`或`SecurityFilterChain` Bean, Spring 引导自动配置就会后退,并允许你完全控制执行器访问规则。

如果你希望为 HTTP 端点配置自定义安全性(例如,仅允许具有特定角色的用户访问它们), Spring Boot 提供了一些方便的`RequestMatcher`对象,你可以将这些对象与 Spring 安全性结合使用。

-Spring 典型的安全配置可能类似于以下示例:

+典型的 Spring 安全配置可能类似于以下示例:

```

import org.springframework.boot.actuate.autoconfigure.security.servlet.EndpointRequest;

@@ -283,12 +283,12 @@ public class MySecurityConfiguration {

```

-| |在上述两个示例中,配置仅适用于执行器端点。

由于 Spring boot 的安全配置在存在任何`SecurityFilterChain` Bean 的情况下完全退缩,你需要配置一个附加的`SecurityFilterChain` Bean,其规则适用于应用程序的其余部分。|

+| |在上述两个示例中,配置仅适用于执行器端点。

由于 Spring boot 的安全配置在存在任何`SecurityFilterChain` Bean 的情况下完全退缩,因此需要配置一个附加的`SecurityFilterChain` Bean,其规则适用于应用程序的其余部分。|

|---|----------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------|

#### 2.3.1.跨站点请求伪造保护

-由于 Spring 启动依赖于 Spring 安全性的默认值,因此 CSRF 保护在默认情况下是打开的。这意味着要求执行器端点`POST`(关机和记录器端点)、`PUT`或`DELETE`的端点在使用默认安全配置时会得到 403(禁止)错误。

+由于 Spring boot 依赖于 Spring Security 的默认值,因此 CSRF 保护在默认情况下是打开的。这意味着要求执行器端点`POST`(关机和记录器端点)、`PUT`或`DELETE`的端点在使用默认安全配置时会得到 403(禁止)错误。

| |我们建议仅当你正在创建一个由非浏览器客户端使用的服务时,才完全禁用 CSRF 保护。|

|---|-------------------------------------------------------------------------------------------------------------------------|

@@ -366,7 +366,7 @@ management:

allowed-methods: "GET,POST"

```

-| |有关选项的完整列表,请参见[“CorsendPoint属性”](https://github.com/spring-projects/spring-boot/tree/v2.6.4/spring-boot-project/spring-boot-actuator-autoconfigure/src/main/java/org/springframework/boot/actuate/autoconfigure/endpoint/web/CorsEndpoint属性.java)。|

+| |参见[`CorsEndpoint属性`](https://github.com/ Spring-projects/ Spring-boot/tree/v2.6.4/ Spring-boot-project/ Spring-boot-actuator-autofigure/SRC/main/java/org/springframework/boot/actuate/autofigure/endpoint/web/corsendpointproperties.java)以获取完整的选项列表。|

|---|---------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------|

### 2.7.实现自定义端点

@@ -387,7 +387,7 @@ public CustomData getData() {

你可以使用`@EndpointWebExtension`和`@EndpointJmxExtension`来编写特定于技术的扩展。这些注释允许你提供特定于技术的操作,以增强现有的端点。

-最后,如果需要访问特定于 Web Framework 的功能,则可以实现 Servlet 或 Spring `@Controller`和`@RestController`端点,代价是它们不能在 JMX 上或在使用不同的 Web 框架时可用。

+最后,如果需要访问特定于 Web Framework 的功能,则可以实现 Servlet 或 Spring `@Controller`和`@RestController`端点,但代价是它们不能在 JMX 上或在使用不同的 Web 框架时可用。

#### 2.7.1.接收输入

@@ -415,7 +415,7 @@ public void updateData(String name, int counter) {

| |由于端点与技术无关,因此只能在方法签名中指定简单的类型。

特别是,声明带有`CustomData`类型的单个参数,该类型定义了`name`和`counter`属性,不受支持。|

|---|------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------|

-| |为了让输入映射到操作方法的参数,实现端点的 Java 代码应该使用`-parameters`进行编译, Kotlin 实现端点的代码应该用`-java-parameters`编译。

如果你使用 Spring boot 的 Gradle 插件,或者如果你使用 Maven 和`spring-boot-starter-parent`,这将自动发生。|

+| |为了让输入映射到操作方法的参数,实现端点的 Java 代码应该使用`-parameters`进行编译,实现端点的代码应该用`-java-parameters`编译。

如果你使用 Spring boot 的 Gradle 插件,或者如果你使用 Maven 和`spring-boot-starter-parent`,这将自动发生。|

|---|---------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------|

##### 输入类型转换

@@ -475,15 +475,15 @@ public void updateData(String name, int counter) {

##### Web 端点安全

-在 Web 端点或特定于 Web 的端点扩展上的操作可以接收当前的`java.security.Principal`或`org.springframework.boot.actuate.endpoint.SecurityContext`作为方法参数。前者通常与`@Nullable`结合使用,以为经过身份验证的和未经身份验证的用户提供不同的行为。后者通常通过使用其`isUserInRole(String)`方法来执行授权检查。

+在 Web 端点或特定于 Web 的端点扩展上的操作可以接收当前的`java.security.Principal`或`org.springframework.boot.actuate.endpoint.SecurityContext`作为方法参数。前者通常与`@Nullable`结合使用,以为经过身份验证的和未经身份验证的用户提供不同的行为。后者通常用于通过使用其`isUserInRole(String)`方法执行授权检查。

#### 2.7.3. Servlet 端点

-Servlet 可以通过实现一个用`@ServletEndpoint`注释的类公开为端点,该类也实现`Supplier`。 Servlet 端点提供了与 Servlet 容器的更深的集成,但以牺牲可移植性为代价。它们旨在用于公开现有的 Servlet 作为端点。对于新的端点,应尽可能使用`@Endpoint`和`@WebEndpoint`注释。

+Servlet 可以通过实现一个用`@ServletEndpoint`注释的类来公开一个端点,该类也实现`Supplier`。 Servlet 端点提供了与 Servlet 容器的更深的集成,但以牺牲可移植性为代价。它们旨在用于将现有的 Servlet 作为端点公开。对于新的端点,应尽可能使用`@Endpoint`和`@WebEndpoint`注释。

#### 2.7.4.控制器端点

-可以使用`@ControllerEndpoint`和`@RestControllerEndpoint`来实现仅由 Spring MVC 或 Spring WebFlux 公开的端点。方法通过使用 Spring MVC 和 Spring WebFlux 的标准注释进行映射,例如`@RequestMapping`和`@GetMapping`,并使用端点的 ID 作为路径的前缀。控制器端点提供了与 Spring 的 Web 框架更深入的集成,但以牺牲可移植性为代价。只要有可能,就应该首选`@Endpoint`和`@WebEndpoint`注释。

+可以使用`@ControllerEndpoint`和`@RestControllerEndpoint`来实现仅由 Spring MVC 或 Spring WebFlux 公开的端点。方法通过使用 Spring MVC 和 Spring WebFlux 的标准注释进行映射,例如`@RequestMapping`和`@GetMapping`,并使用端点的 ID 作为路径的前缀。控制器端点提供了与 Spring 的 Web 框架的更深入集成,但以牺牲可移植性为代价。只要有可能,就应该首选`@Endpoint`和`@WebEndpoint`注释。

### 2.8.健康信息

@@ -492,15 +492,15 @@ Servlet 可以通过实现一个用`@ServletEndpoint`注释的类公开为端点

| Name |说明|

|-----------------|-------------------------------------------------------------------------------------------------------------------------------|

| `never` |细节从未显示。|

-|`when-authorized`|详细信息仅向授权用户显示。

授权角色可以通过使用`management.endpoint.health.roles`进行配置。|

+|`when-authorized`|详细信息仅显示给授权用户。

授权角色可以通过使用`management.endpoint.health.roles`进行配置。|

| `always` |详细信息将向所有用户显示。|

-默认值为`never`。当用户处于端点的一个或多个角色中时,该用户被视为获得授权。如果端点没有配置的角色(默认值),则所有经过身份验证的用户都被认为是经过授权的。你可以使用`management.endpoint.health.roles`属性来配置角色。

+默认值为`never`。当用户处于端点的一个或多个角色中时,该用户被视为获得授权。如果端点没有配置的角色(缺省),则所有经过身份验证的用户都被认为是经过授权的。你可以使用`management.endpoint.health.roles`属性来配置角色。

| |如果你已经保护了你的应用程序,并且希望使用`always`,那么你的安全配置必须允许经过身份验证的和未经身份验证的用户访问健康端点。|

|---|--------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------|

-健康信息是从[` 健康贡献登记册’](https://github.com/spring-projects/spring-boot/tree/v2.6.4/spring-boot-project/spring-boot-actuator/src/main/java/org/springframework/boot/actuate/health/HealthContributorRegistry.java)的内容中收集的(默认情况下,在你的`ApplicationContext`中定义的所有[“健康贡献者”](https://github.com/spring-projects/spring-boot/tree/v2.6.4/spring-boot-project/spring-boot-actuator/src/main/java/org/springframework/boot/actuate/health/HealthContributor.java)实例)。 Spring 启动包括一些自动配置的`HealthContributors`,并且还可以编写自己的。

+健康信息是从一个[`HealthContributorRegistry`](https://github.com/ Spring-projects/ Spring-boot/tree/v2.6.4/ Spring-boot-project/ Spring-boot-actuator/SRC/main/java/java/org/org/org/org/org/SpringtorFramework/boot/Actuate/health/HealthtorRegistry.java)的内容中收集的(默认情况下,所有[在前面的示例中,健康信息在名为`my`的条目中可用。|

+| |给定的`HealthIndicator`的标识符是没有`HealthIndicator`后缀的 Bean 的名称,如果它存在的话。

在前面的示例中,在名为`my`的条目中,健康信息是可用的。|

|---|------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------|

-除了 Spring boot 的预定义[`Status`](https://github.com/spring-projects/spring-boot/tree/v2.6.4/spring-boot-project/spring-boot-actuator/src/main/java/org/springframework/boot/actuate/health/Status.java)类型之外,`Health`还可以返回一个自定义的`Status`,它表示一个新的系统状态。在这种情况下,还需要提供[StatusAggregator](https://github.com/spring-projects/spring-boot/tree/v2.6.4/spring-boot-project/spring-boot-actuator/src/main/java/org/springframework/boot/actuate/health/StatusAggregator.java)接口的自定义实现,或者必须通过使用`management.endpoint.health.status.order`配置属性来配置默认实现。

+除了 Spring boot 的预定义[`Status`](https://github.com/ Spring-projects/ Spring-boot/tree/v2.6.4/ Spring-boot-project/ Spring-boot-actuator/SRC/main/java/org/springframework/boot/actuate/actuate/health/status.java)类型外,`Health`还可以返回一个代表新系统状态的自定义`Status`。在这种情况下,你还需要提供[`StatusAggregator`](https://github.com/ Spring-projects/ Spring-boot/tree/v2.6.4/ Spring-boot-project/ Spring-boot-actuator/SRC/main/java/org/org/springframework/boot/actuate/actuate/health/statusaggregator.javator.java)接口的自定义实现,或者你必须使用如果你需要注册一个常规的`HealthContributor`,你应该用`ReactiveHealthContributor#adapt`包装它。|

|---|----------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------|

-要从反应性 API 提供自定义健康信息,你可以注册实现[“恢复健康指示器”](https://github.com/spring-projects/spring-boot/tree/v2.6.4/spring-boot-project/spring-boot-actuator/src/main/java/org/springframework/boot/actuate/health/ReactiveHealthIndicator.java)接口的 Spring bean。下面的代码显示了`ReactiveHealthIndicator`实现的示例:

+要从反应性 API 提供自定义的健康信息,你可以注册实现[`ReactiveHealthIndicator`](https://github.com/ Spring-projects/ Spring-boot/tree/v2.6.4/ Spring-boot-project/ Spring-boot-actuator/SRC/main/java/org/springframework/boot/actuate/actuate/healthindicator.java)接口的 Spring bean。下面的代码显示了`ReactiveHealthIndicator`实现的示例:

```

import reactor.core.publisher.Mono;

@@ -673,12 +673,12 @@ public class MyReactiveHealthIndicator implements ReactiveHealthIndicator {

| Key |姓名| Description |

|---------------|----------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------|-------------------------------------------|

-| `cassandra` |[cassandradriverreactivehealthindicator’](https://github.com/spring-projects/spring-boot/tree/v2.6.4/spring-boot-project/spring-boot-actuator/src/main/java/org/springframework/boot/actuate/cassandra/CassandraDriverReactiveHealthIndicator.java)| Checks that a Cassandra database is up. |

-| `couchbase` |[“CouchBaseReactiveHealthindicator”](https://github.com/spring-projects/spring-boot/tree/v2.6.4/spring-boot-project/spring-boot-actuator/src/main/java/org/springframework/boot/actuate/couchbase/CouchbaseReactiveHealthIndicator.java)| Checks that a Couchbase cluster is up. |

-|`elasticsearch`|[“弹性搜索激活健康指示器”](https://github.com/spring-projects/spring-boot/tree/v2.6.4/spring-boot-project/spring-boot-actuator/src/main/java/org/springframework/boot/actuate/elasticsearch/ElasticsearchReactiveHealthIndicator.java)|Checks that an Elasticsearch cluster is up.|

-| `mongo` |[“MongoReactiveHealthindicator”](https://github.com/spring-projects/spring-boot/tree/v2.6.4/spring-boot-project/spring-boot-actuator/src/main/java/org/springframework/boot/actuate/mongo/MongoReactiveHealthIndicator.java)| Checks that a Mongo database is up. |

-| `neo4j` |[“NEO4,恢复健康指标”](https://github.com/spring-projects/spring-boot/tree/v2.6.4/spring-boot-project/spring-boot-actuator/src/main/java/org/springframework/boot/actuate/neo4j/Neo4jReactiveHealthIndicator.java)| Checks that a Neo4j database is up. |

-| `redis` |[“恢复活动健康指示器”](https://github.com/spring-projects/spring-boot/tree/v2.6.4/spring-boot-project/spring-boot-actuator/src/main/java/org/springframework/boot/actuate/redis/RedisReactiveHealthIndicator.java)| Checks that a Redis server is up. |

+| `cassandra` |[`CassandraDriverReactiveHealthIndicator`](https://github.com/ Spring-projects/ Spring-boot/tree/v2.6.4/ Spring-boot-project/ Spring-boot-actuator/SRC/main/java/org/springframework/boot/actuate/actuate/cassandra/cassandradriverreactivehealthindicator.java)| Checks that a Cassandra database is up. |

+| `couchbase` |[`CouchbaseReactiveHealthIndicator`](https://github.com/ Spring-projects/ Spring-boot/tree/v2.6.4/ Spring-boot-project/ Spring-boot-actuator/SRC/main/java/org/springframework/boot/actuate/actuate/couchbase/couchbase/couchbasereactivehealthindicator.jav| Checks that a Couchbase cluster is up. |